Ecco come combattiamo i ‘cattivi ragazzi’

La protezione endpoint moderna si basa sul bloccare i vettori di attacco da molteplici prospettive. Non c’è che dire, le minacce informatiche stanno crescendo sia in volume che in sofisticazione. E’ quindi naturale che non ci sia un’unica via da percorrere per proteggersi contro la fiorente industria delle minacce.

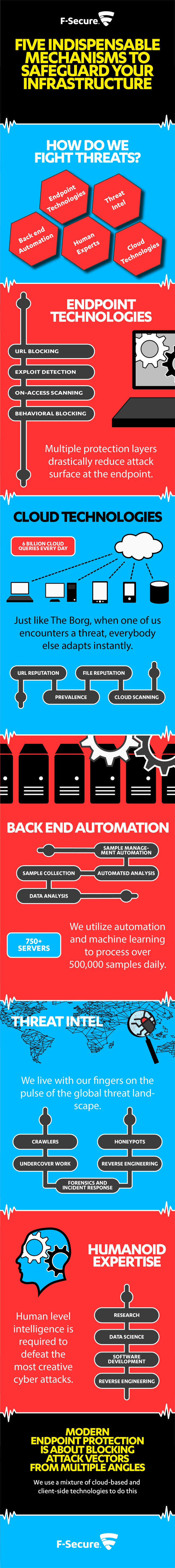

In F-Secure le minacce informatiche si combattono da 5 prospettive diverse:

- Tecnologie di protezione degli endpoint

- Intelligence delle minacce

- Automazione backend

- Esperti ‘umani’

- Tecnologie cloud

Infografica di Micke Albrecht

Dal punto di vista degli endpoint, è ancora una questione di livelli – minimizzare la superficie d’attacco è la migliore soluzione per ottenere una buona protezione. Puoi saperne di più su come ridurre la superficie d’attacco riguardando la registrazione del webinar di F-Secure “Defending workstations”.

Il cloud d’altro canto consente di “fare crowdsourcing” di informazioni sulle minacce e usare ciò che altri hanno affrontato per proteggere tutti.

E comunque alla fine ogni sistema è tanto intelligente quanto lo è la persona che lo sviluppa o gestisce. Questo spiega perché gli esperti ‘umani’ sono un elemento chiave alla base della lotta contro le minacce informatiche di F-Secure.

Articolo tratto da “This is how we fight the bad guys” di Eija Paajanen, Product Marketing Manager, F-Secure Corp.

In questo articolo ti abbiamo raccontato come funzionano le soluzioni di sicurezza endpoint di F-Secure. Se vuoi mettere alla prova la tua soluzione di sicurezza, puoi farlo rispondendo a questo semplice test online!

Leggi anche “Perché la sicurezza endpoint può sostenere o affossare la tua protezione aziendale”

Categorie