Panorama degli attacchi nel 2018 (fino ad ora)

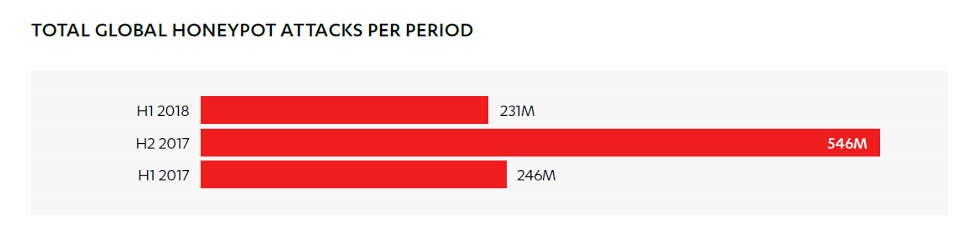

Nel 2017 abbiamo avuto WannaCry, NotPetya, e un’esplosione di attività sulla nostra rete globale di honeypot. Il 2018 finora è stato un po’ più tranquillo.

Negli ultimi due anni, abbiamo monitorato il traffico rilevato sulla nostra rete di honeypot. Questi honeypot, server decoy che sono impostati per attirare l’interesse degli attaccanti, forniscono un’interessante panoramica di alto livello sui modelli di attacco e le tendenze nel cyberspazio. Nel nostro report, Attack Landscape H1 2018, analizziamo l’attività degli honeypot nella prima metà dell’anno, così come i trend del malware e del social engineering che abbiamo visto finora nel 2018.

Report di questo tipo solitamente dicono che malware e attacchi sono cresciuti o anche moltiplicati a causa di una progressiva maggiore sofisticazione e di una “commoditization” del mondo del cybercrime. Ma questa volta, a sorpresa, abbiamo notato un rallentamento negli attacchi se paragonati allo stesso periodo dello scorso anno.

Un fattore determinante in questo rallentamento è il calo del traffico dalla Russia, che di solito detiene il primo posto come maggiore fonte di attacco, ma che è scivolata al numero due in questo periodo. I 32,7 milioni di interrogazioni della Russia ai nostri honeypot in questo periodo sono solo una piccola parte della sua attività nei periodi precedenti: 108 milioni nella prima metà del 2017 e 146 milioni nella seconda metà.

Una cosa che non è cambiata è la posizione di testa nella classifica dello scontro tra i paesi: la Russia prende di mira gli Stati Uniti. Anche il volume degli attacchi dalla Russia verso gli Stati Uniti è molto più basso di prima: solo otto milioni nel primo semestre 2018, contro i circa 140 milioni in tutto il 2017.

Il nostro report documenta il rallentamento del ransomware e le nuove minacce che sono apparse al suo posto. Il ransomware, sebbene sia ancora una minaccia da prendere sul serio, è stato sorpassato in numero dalla tendenza del cryptojacking (prestito non autorizzato delle risorse informatiche di un dispositivo per minare criptovalute).

Come riportato di recente, lo spam è tornato alla ribalta, raggiungendo il primo posto come vettore di attacco. Questo è un indicatore del fatto che i criminali informatici stiano esaurendo altri vettori di attacco a causa della maggiore sicurezza dei sistemi contro le vulnerabilità e gli exploit del software. Lasciati senza mezzi per sfruttare la tecnologia, gli hacker tentano invece di sfruttare gli utenti attraverso l’ingegneria sociale. A quanto pare, i loro tentativi non sono vani: secondo i dati della piattaforma di phishing di MWR InfoSecurity, i tassi di click sono passati dal 13,4% di H2 2017 al 14,2% nel 2018. I dati di F-Secure sui tassi di click su spam per industry mostrano quali settori sono più vulnerabili a cadere vittime dello spam:

Per ulteriori informazioni, incluse le porte e i protocolli che hanno ricevuto maggiore attenzione dagli attaccanti in questo periodo, uno sguardo più attento ai periodi aggressivi di determinati paesi e al sistema di F-Secure di rilevamento degli attaccanti all’interno dell’ambiente del cliente, e altro ancora sulle tendenze del malware e dell’ingegneria sociale, scarica il report completo, Attack Landscape H1 2018.

Scarica il reportPer un’istantanea sui principali trend del periodo, scarica l’infografica, Threat Landscape Snapshot H1 2018.

Articolo tratto da “Attack Landscape of 2018, So Far” di Melissa Michael, Content Producer, F-Secure Corporation Communications

Categorie