WannaCry prende di mira l’Asia

La scorsa settimana WannaCry ha causato un bel caos in molte parti del mondo, fino a quando è stato scoperto un “kill switch” nascosto all’interno del suo codice. Ma ciò non significa che la bufera sia passata. Infatti, i Laboratori di F-Secure stanno rilevando un altro grosso picco nell’attività legata a WannaCry proveniente dall’Asia, in particolare da Indonesia e Vietnam.

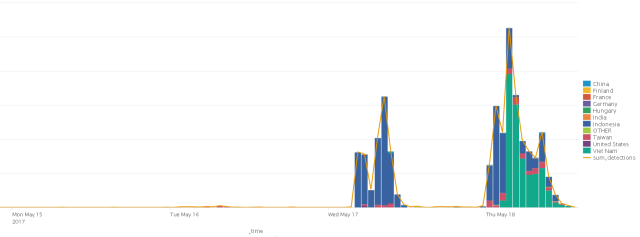

Il 17 maggio i Laboratori di F-Secure hanno notato rilevamenti provenienti dall’Indonesia attorno alle 4.00 am UTC.

We’re seeing a significant uptick in #WannaCry detections (on our back end telemetry) from Indonesia. Started 5 to 6 hours ago.

— News from the Lab (@FSLabs) 17 maggio 2017

I rilevamenti dall’Indonesia hanno continuato ad aumentare per tutta buona parte della mattinata prima di calare nel pomeriggio. Poi un secondo picco di attività proveniente dall’Indonesia è stato registrato nella mattinata del 18 maggio. E’ stato poi seguito da un aumento dei rilevamenti dal Vietnam poche ore dopo.

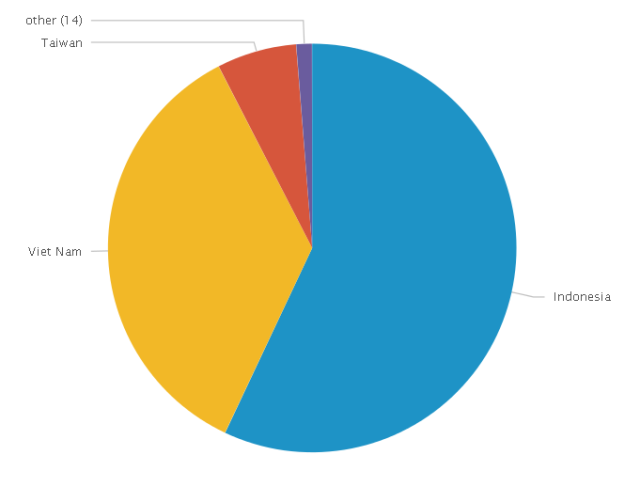

Queste violazioni in Indonesia e Vietnam hanno pesato per circa l’80% del totale di rilevamenti nell’attività totale di Wannacry osservata nelle ultime 48 ore.

L’ammontare complessivo di rilevamenti il 17 e 18 maggio è stato quasi il doppio rispetto a quanto visto il 15 e 16 maggio, e leggermente di più di quanto è stato rilevato venerdì scorso.

Sembra quindi che WannaCry debba far ancora parlare di sé.

I prodotti F-Secure hanno molti metodi di rilevamento diversi per bloccare WannaCry, quindi questi rilevamenti fanno intendere che i dispositivi sotto attacco non sono stati infettati. Inoltre, questa variante ha un payload difettoso, quindi non può infliggere quel genere di danno che abbiamo visto la scorsa settimana. E’ essenzialmente una variante neutra della versione più infame di WannaCry della scorsa settimana (quella con il “kill switch”).

Ma può ancora causare problemi per organizzazioni e reti consumando banda, ed è comunque un monito per restare cauti secondo Sean Sullivan, F-Secure Security Advisor.

“I worm tendono a rimanere in circolazione per un bel po’ e possono essere veramente persistenti, a meno che le reti siano equipaggiate per fermare la diffusione,” spiega Sean. “Conficker è stato in circolazione per anni, ed è ancora diffuso. Questa variante non riesce a lanciare ransomware, ma un’altra variante potrebbe, quindi non dovremmo ignorare i problemi di sicurezza sottostante di cui il worm si sta avvantaggiando.”

Alcune organizzazioni, in particolare ospedali e altre che erogano servizi critici, sono particolarmente a rischio di infezioni WannaCry a causa della complessità della loro infrastruttura e delle caratteristiche del worm del malware. Questa violazione dovrebbe ricordare agli utenti che devono proteggere i loro dispositivi se vogliono evitare di essere infettati o di diffondere l’infezione ad altri.

Leggi anche questi due articoli del nostro blog per suggerimenti su come proteggerti da WannaCry e minacce simili.

WannaCry, Party Like It’s 2003

Tratto da “Wannacry now hitting Asia”, di Adam Pilkey, Content Editor Corporate Communications F-Secure Corporation.

Categorie