Attack Landscape H2 2019: Ein außergewöhnliches Jahr für Cyber-Angriffe

2019 setzte einen neuen Standard für Cyber-Angriffe. Der Sicherheitsbericht “Attack Landscape H2 2019” von F-Secure stellt fest, dass die Auswirkungen ausgeklügelter Ransomware-Angriffe zwar nach wie vor verheerend sind, die meisten der Milliarden Angriffe jedoch auf Geräte ohne Tastatur abzielen.

In der ersten Hälfte des Jahres 2019 sahen wir mit 2,9 Milliarden Angriffen auf unser globales Netzwerk von Honeypots einen sprunghaften Anstieg im Vergleich zu den Vorjahren. In der zweiten Jahreshälfte setzte sich dieses Wachstum mit 2,8 Milliarden Treffern auf unseren Servern fort. Vor allem die DDoS-Angriffe führten zu dieser Angriffsflut und machten zwei Drittel des Angriffsaufkommens aus. Die Angreifer hatten es dabei besonders auf die Protokolle SMB und Telnet abgesehen. Grund dafür ist die Eternal Blue-Schwachstelle, die erstmals 2017 bekannt wurde.

Angriffe auf das IoT dominieren immer noch

Die explosionsartige Zunahme des Angriffsverkehrs ist das Ergebnis der Entwicklung von dem Internet of Things (IoT) und den Bedrohungen, die in Folge dessen auf IoT-Geräte abzielen. Dementsprechend basiet der Großteil der heute auftretenden bösartigen Angriffe auf Linux-basierter Malware wie Mirai.

Brute Forcing der werkseitigen Standardbenutzernamen und -kennwörter von IoT-Geräten ist nach wie vor eine beliebte Methode, um Geräte in Botnets für DDoS-Angriffe zu nutzen. Es ist eine gute Gelegenheit zu sehen, woran Angreifer interessiert sind, wenn man sich die Liste der Passwörter anschaut, die sie bei ihren Angriffen verwenden. Daraus können wir ersehen, dass Dahua-DVRs und eingebettete Geräte wie Router beliebte Ziele sind.

Sie wurden höchstwahrscheinlich mit Spam infiziert.

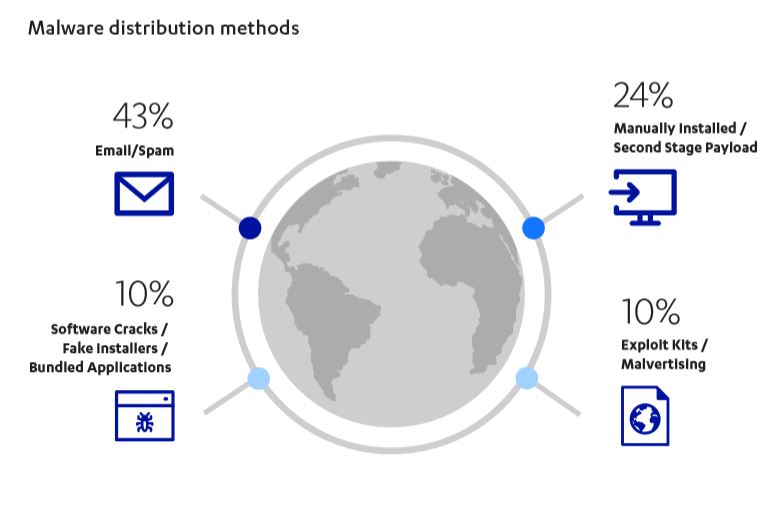

Spam ist nach wie vor die beliebteste Art der Verbreitung von Malware.

“Spam macht Jagd auf ahnungslose Personen und macht das unzureichende Wissen über Bedrohungen zu einem schwachen Glied und zu einem lukrativen Ziel für Malware-Autoren“, sagt Calvin Gan, leitender Mitarbeiter der Tactical Defense Unit von F-Secure. „Und da Angriffe immer raffinierter werden, wie z.B. Ransomware-Infektionen, die zu Datenverlusten eskalieren, ist es für Unternehmen wichtiger denn je, ihre Cyberabwehr in Vorbereitung auf diese Angriffe zu verbessern“.

Bösartige Word- und Excel-Makrodokumente, die als Downloader für bösartige Binärdateien wie Emotet fungierten, waren ebenfalls das ganze Jahr über üblich.

Wer greift wen an?

Eines der faszinierendsten Dinge an unseren Sicherheitsberichten sind die Zahlen, die die Herkunftsländer der Angriffe und die Zielländer der Angriffe aufzeigen. Die Zahlen erfassen zumeist kriminelle und nicht nationalstaatliche Aktivitäten und sollten wegen der gezielten Verschleierung mit Vorsicht betrachtet werden. Dennoch tauchen viele Länder immer wieder auf diesen Listen auf.

Die Ukraine war das beliebteste Angriffsziel, gefolgt von China, Österreich und den USA. Bei den Angreifern, die die Ukraine am stärksten angriffen, waren die Vereinigten Staaten, die Ukraine selbst und Russland. Auf dem zweiten Platz steht China, die im Visier der USA, von China selbst und Frankreich waren, während Österreich von China, Russland und den USA angegriffen wurde. Die Angriffe auf die USA kamen in erster Linie von den USA selbst, gefolgt von Russland und China.

Die Entwicklung von Ransomware und mehr

Der Sicherheitsbericht zeigt darüber hinaus auch, dass die Zahl der Ransomware-Familien zwar zurückgegangen ist, die Schäden und Auswirkungen, die diese Familien verursachen, jedoch verheerend sein können. Hier erfahren Sie, welche Methoden der Zustellung von Ransomware am häufigsten angewendet werden und wann Ransomware zugenommen hat. Und erfahren Sie mehr Einzelheiten darüber, wo der Cyber-Angriffsverkehr ins Visier genommen wird.

Unser Bericht Attack Landscape H2 2019 wirft einen Blick zurück auf die letzten sechs Monate, das letzte Jahr und das letzte Jahrzehnt im Bereich Malware. Holen Sie ihn sich jetzt.

Kategorien